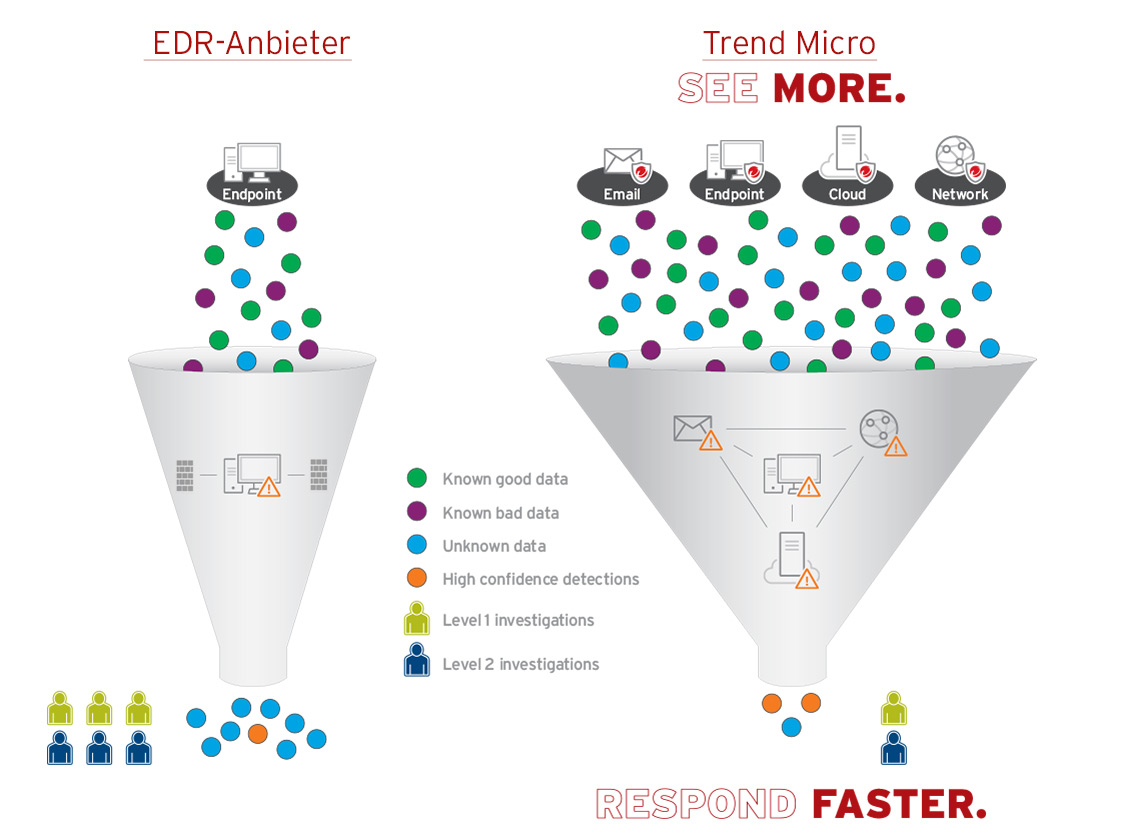

EDR allein ist zu wenig

Nicht alle Angriffe starten und stoppen auf dem Endpunkt. Wenn Sie sich nur auf diese eine Ebene konzentrieren, sehen Sie daher nur ein kleines Bruchstück aller bösartigen Aktivitäten. Multiple, scheinbar isolierte Ereignisse lassen sich nicht als Teile derselben Bedrohung erkennen. Trend Micro™ XDR wurde speziell für diese Herausforderung konzipiert und ermöglicht Deep Data Analysen sowie korrelierte Erkennungen über alle Sicherheitsebenen hinweg, sodass IT-Teams ein umfassendes Gesamtbild erhalten.

Führende Bedrohungs-

informationen als Basis

Trend Micro kombiniert Produkt-Know-how und analytische Expertise mit den neuesten Bedrohungsinformationen von Trend Micro Research, unserem globalen Netzwerk für die Bedrohungsforschung. Der Zugriff auf die aktuellen Daten und Analysen von Trend Micro Research ist kein kostenpflichtiges Add-on, sondern fest integrierter und grundlegender Bestandteil aller Trend Micro Lösungen.

Einer unserer Experten ruft Sie gerne zurück, um XDR Themen zu besprechen. Bitte füllen Sie dazu das Kontaktformular aus.

Section 1 - Column 4. Praesent non velit ut libero condimentum pulvinar sed vitae tellus.

Vestibulum id tristique elit. Suspendisse posuere rutrum sodales. Nam id elit ac sem iaculis lacinia posuere vitae metus.

Wir machen den ersten Zug

Bedrohungen durch Ransomware, Phishing und dateilose Angriffe werden immer komplexer und raffinierter. Oftmals lassen sich Angriffe heute nur noch in Sekunden messen, nicht mehr wie früher in Stunden oder Tagen. Trend Micro bietet genau die entscheidenden Techniken für Bedrohungsvermeidung und schnelle Erkennung, die First Generation EDR Hersteller nicht bereitstellen können. Unternehmen benötigen Lösungen, die schnelle Erkennung und Reaktion mit proaktiven Maßnahmen für eine umfassende Prävention kombinieren.

Erweiterte Detection & Response aus einem Guss

First Generation EDR Anbieter wie z.B. CrowdStrike erweitern die Funktionen ihrer bestehenden Endpunktprodukte teilweise durch den Einsatz von Drittanbieterprodukten. Aber echtes XDR bedeutet weit mehr als lose Integration und Informationsaustausch mit Drittanbietern. Trend Micro XDR bietet Sicherheitsteams führende Lösungen, die auf unserem nativen Security Stack basieren. Das Ergebnis ist eine ganzheitliche und übergreifende Funktionalität für Detection & Response.

Extended detection and response purpose-built from the ground up

First-generation EDR vendors like CrowdStrike have attempted to add additional capabilities to their existing endpoint detection solutions and have only expand their scope by relying on third-party products. Loose integration and info sharing with third-parties is not true XDR. Trend Micro XDR gives security teams industry-leading solutions, powered by our native security stack, for a fully unified detection and response capability.

Section 2 - Column 4. Praesent non velit ut libero condimentum pulvinar sed vitae tellus.

Vestibulum id tristique elit. Suspendisse posuere rutrum sodales. Nam id elit ac sem iaculis lacinia posuere vitae metus.

Herausragende Vorteile von Trend Micro Lösungen

|

SCHNELLERE ERKENNUNG VON BEDROHUNGEN Eine Kombination aus Techniken für Erkennung und Prävention gewährleistet, dass Bedrohungen sofort identifiziert und blockiert werden. Schäden und Datenverluste lassen sich so eliminieren oder minimieren. |

|

|

Machine Learning |

Trend Micro verwendet Machine Learning für Analysen vor der Ausführung und während der Laufzeit. Für unterschiedliche Dateitypen kommen dabei jeweils spezifische Modelle zum Einsatz. Schon bevor Sie klicken, hat Trend Micro alle Dateien auf potenzielle Gefahren überprüft. Ihr Unternehmen profitiert damit von einer akkurateren Erkennung und weniger Fehlalarmen. Ihr bisheriger Anbieter verwendet Machine Learning nur für ausführbare Dateien? Dann agiert er nicht schnell genug, sodass Ihre Kunden verwundbar werden. |

|

Signaturen |

Wir verwenden Signaturen, um bereits bekannte bösartige Dateien zu blockieren und damit das Hintergrundrauschen zu reduzieren. Das ist eine schnelle, hocheffektive und bewährte Methode, die auch vor Dateivarianten schützt. Stellen Sie sicher, dass Ihr bisheriger Anbieter keine ineffizienten Datei-Hashwerte verwendet. Ansonsten werden bereits bekannte bösartige Dateien immer wieder gescannt. Trend Micro erkennt auch Varianten innerhalb von Malware-Familien, ohne dafür Signatur-Updates zu benötigen. |

|

Verhaltensbasierter Schutz und Erkennung |

Wir verwenden eine Kombination aus Machine Learning zur Laufzeit und Expertenregeln, um innerhalb von Millisekunden bösartiges Verhalten zu erkennen und Bedrohungen zu blockieren. Die Trend Micro Engine für die Verhaltensanalyse trifft ihre Entscheidungen lokal und extrem schnell. Bietet Ihr bisheriger Anbieter dieselbe Effizienz und Geschwindigkeit bei der Erkennung? |

|

Virtual Patching und IT-Hygiene |

Trend Micro bietet Virtual Patching für schnelleren, früheren und effektiveren Schutz von Schwachstellen. Exploits werden schon beim ersten Auftauchen sofort blockiert. Davon profitieren insbesondere auch kritische Server und Workloads, bei denen ein Hersteller-Patch nur mit Schwierigkeiten installiert werden kann. Engagierte Teams aus Schwachstellenforschern, darunter auch die Trend Micro™ Zero Day Initiative™, gewährleisten die permanente Aktualität unseres Virtual Patching. Ihr bisheriger Anbieter bietet kein richtiges Virtual Patching (hostbasiertes IPS)? Dann müssen Ihre Kunden auf veraltete und überholte Laufzeit-Verhaltenstechniken zurückgreifen, um Exploits zu blockieren. |

STÄRKERER SCHUTZ FÜR SERVER WORKLOADSBedrohungen, die sich gezielt gegen Server richten, unterscheiden sich von Endpunktbedrohungen. Deshalb wird eine andere Kombination von Abwehrtechniken benötigt. |

|

|

Workload Discovery und Auto Scaling |

Ab dem Moment der Instanziierung sind Workloads verwundbar. Trend Micro bietet eingebaute Workload-Discovery-Funktionen und Integration mit Amazon Web Services (AWS), Microsoft® Azure™, Google Cloud Platform™, VMware® und Microsoft® Active Directory®. Verfügt Ihr Kunde über automatisch konfigurierte und bereitgestellte Sicherheit, sobald neue Workloads instanziiert werden? Trend Micro gewährleistet automatisierten Schutz, sogar als Bestandteil des Build-Prozesses und mithilfe Ihrer bevorzugten Bereitstellungswerkzeuge. |

|

Schutz für Linux® |

Zwischen 15 und 20 Prozent der weltweiten Server-Bereitstellungen nutzen mittlerweile Linux. Dieses Wachstum hat dazu geführt, dass sich immer mehr Malware-Angriffe gezielt gegen Linux-Server richten. Deckt Ihr bisheriger Anbieter alle Versionen des Linux-Betriebssystems zuverlässig ab? Die modulare Funktionalität von Trend Micro Cloud One™ - Workload Security ist weitestgehend identisch für Microsoft® Windows® und Linux. |

|

Schutz für aktuelle und Legacy-Workloads |

Ein erheblicher Teil aller Cloud Workloads basiert auf Linux. Die Trend Micro Plattform unterstützt aktuelle und Legacy-Betriebssysteme (Windows und Linux, darunter viele Linux Builds und Hunderte Linux Kernels, Solaris™, AIX® und HP-UX®. Ist die Plattform-Unterstützung Ihres bisherigen Anbieters breit genug, um auch Legacy-Workloads schützen zu können? |

BREITERE DETECTION & RESPONSE ÜBER DEN ENDPUNKT HINAUSMit Trend Micro XDR erzielen SOC/IR Teams umfassende Sichtbarkeit über ihre Endpunkte, Email, Server und Netzwerke hinweg. Das Ergebnis: Bedrohungen können schneller und effizienter erkannt und eingedämmt werden. |

|

|

Such- und Threat-Hunting-Plattform |

Trend Micro bietet ein breites Funktionsspektrum für die Suche nach Indicators of Compromise (IoC). Dazu gehört die Möglichkeit, einen Sweep über Email, Endpunkte und Netzwerk-Server hinweg durchzuführen, sodass Sie umfassende Sichtbarkeit Ihrer Umgebung erzielen. Beschränkt sich Ihr bisheriger Anbieter ausschließlich auf den Endpunkt? Dann entgehen Ihnen möglicherweise Angriffe auf Server, Email und nicht gemanagte Geräte. |

|

Organisationsweite Nachforschungen |

Trend Micro unterstützt SOC/IR Teams bei der Jagd nach Bedrohungen, die vielleicht der Entdeckung entkommen sind, sowie bei der Untersuchung erfolgreich blockierter Bedrohungen. Erlaubt Ihr bisheriger Anbieter die Untersuchung von Email- und Netzwerkdaten? Ansonsten ist in den Organisationen Ihrer Kunden nur Threat Hunting mit drastisch reduzierter Reichweite und Geschwindigkeit möglich. |

|

Erweiterung von Sicherheitsteams |

Trend Micro™ Managed XDR Analysten verfügen über umfangreiche Expertise in der Interpretation von Daten aus unseren führenden Lösungen. Unsere Analysten stellen einen Schritt-für-Schritt-Reaktionsplan bereit, mit dem Sie Angriffsfolgen beseitigen und den Normalbetrieb wiederherstellen. Managed XDR entlastet Ihr Sicherheitsteam, das sich ganz auf komplexere Angriffe und die Weiterentwicklung von Strategien und Prozessen konzentrieren kann. Trend Micro Managed XDR ist nicht auf Endpunkte begrenzt, sondern erstreckt sich auch auf Email, Server, Cloud Workloads und Netzwerke. |

Führend bei den vier zentralen XDR Bausteinen

Ein „Leader“ im Forrester Wave™: Enterprise Detection and Response, Q1 2020

„Trend Micro bietet XDR Funktionalität, die heute wirkungsvoll eingesetzt werden kann.“

Ein „Leader“ im Forrester Wave™: Cloud Workload Security, Q4 2019

Trend Micro erhält Höchstwertungen in den Kategorien aktuelles Angebot sowie Strategie.

Ein „Leader“ im Forrester Wave™: Enterprise Email Security, Q2 2019

„Unternehmen auf der Suche nach einer Lösung zum Schutz vor bösartigen und Malware-beladenen Emails sollten Trend Micro in Betracht ziehen.“

Ein „Leader“ im Forrester Wave™: Endpoint Security Suites, Q3 2019

„Trend Micro bietet weiterhin die vollständigste Sicherheitslösung für Endpunkte.“

Initiale Erkennungsrate: Trend Micro ist die Nummer 1 von 21 Anbietern

Section 4 - Column 3. Praesent non velit ut libero condimentum pulvinar sed vitae tellus.

Vestibulum id tristique elit. Suspendisse posuere rutrum sodales. Nam id elit ac sem iaculis lacinia posuere vitae metus.

Section 4 - Column 4. Praesent non velit ut libero condimentum pulvinar sed vitae tellus.

Vestibulum id tristique elit. Suspendisse posuere rutrum sodales. Nam id elit ac sem iaculis lacinia posuere vitae metus.

Schneller, stärker, breiter

- Schnellere Erkennung: Trend Micro verwendet eine Kombination aus Präventions- und Erkennungstechniken, um Bedrohungen sofort zu identifizieren und zu blockieren. Schäden und Datenverluste werden eliminiert oder minimiert.

- Stärkerer Schutz für Server Workloads: Bedrohungen, die sich gezielt gegen Server richten, unterscheiden sich von Endpunktbedrohungen. Deshalb benötigten Server eine andere Kombination von Abwehrtechniken.

- Breitere Detection & Response über den Endpunkt hinaus: Mit Trend Micro XDR erzielen SOC/IR Teams umfassende Sichtbarkeit ihrer Endpunkte, Email, Server und Netzwerke. Das Ergebnis: Bedrohungen können schneller und effizienter erkannt und eingedämmt werden.

- Broader detection and response beyond endpoints: With Trend Micro XDR, customers’ SOC/IR teams get visibility across endpoints, servers, email, and networks, and can detect and respond to threats more quickly and effectively.

Section 5 - Column 4. Praesent non velit ut libero condimentum pulvinar sed vitae tellus.

Vestibulum id tristique elit. Suspendisse posuere rutrum sodales. Nam id elit ac sem iaculis lacinia posuere vitae metus.