【無料資料ダウンロードフォーム】

下記フォームにご記入の上、「資料を入手する」ボタンを押してください。

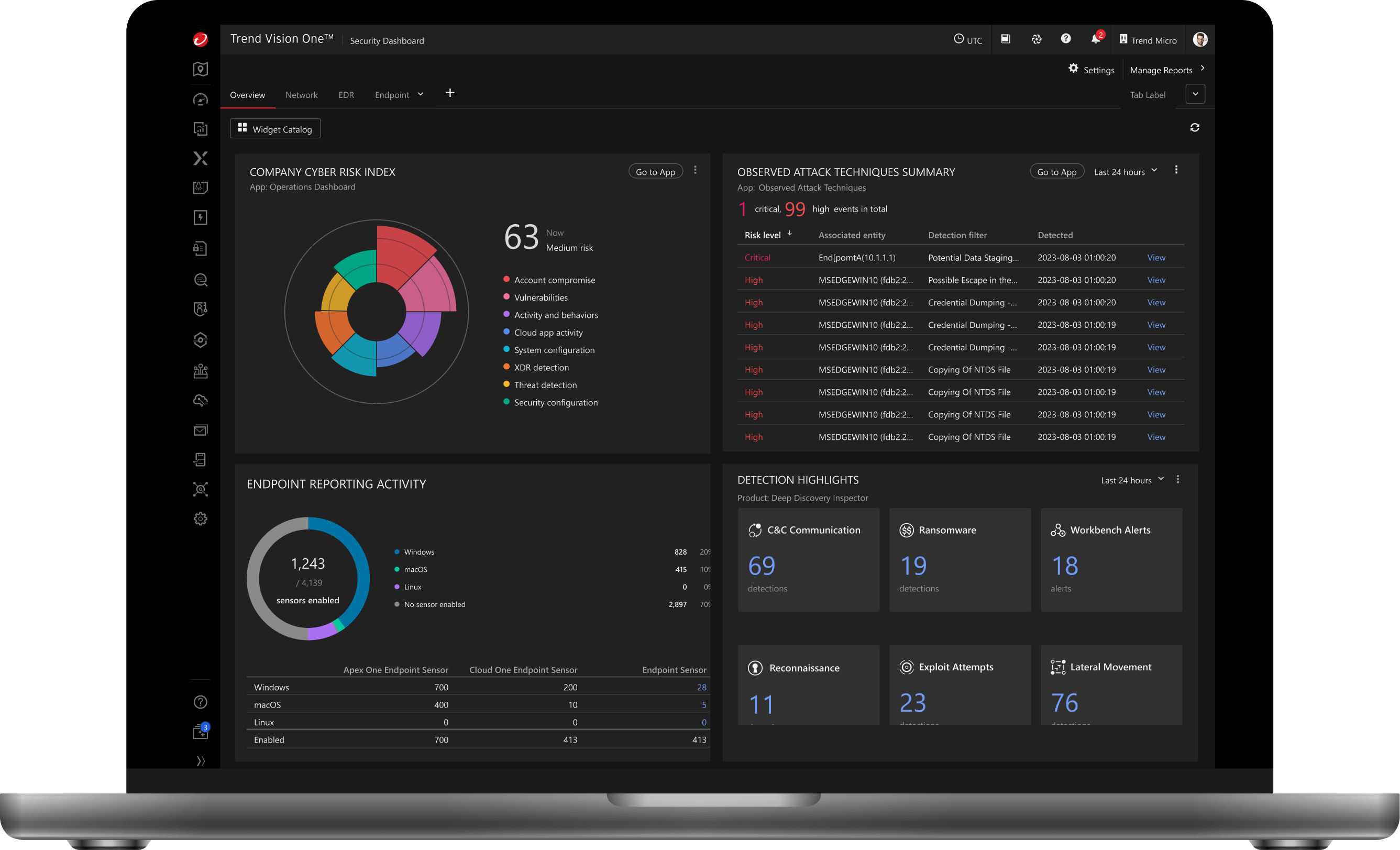

CREMは、組織全体のセキュリティリスクの可視化と、一元管理を実現!

CREMは、攻撃を受ける可能性がある資産を組織外部・組織内部の両面からリアルタイムに可視化し、デジタル環境全体のリスク・脆弱性を迅速に特定、対応の優先付けを行います。また、 自動対応機能を活用することで、高リスクな状況が顕在化した際の一連のセキュリティワークフローを効率化できます。

<搭載機能(一部)>

✓ ASM/EASM/CAASM

✓ ASM/EASM/CAASM

✓ 脆弱性管理(Vulnerability Risk Managenemt)

✓ IDのリスク管理(Identity Security Posture Management)

✓ リスク軽減のためのアクションを自動化、統合/連携(SOAR)

このようなセキュリティ課題はありませんか?

組織全体のセキュリティリスクや設定ミスを把握できておらず、重大なインシデントにつながりかねないリスクに気が付けない。

どの端末に何の脆弱性があるか把握できていない。または、エクセルで脆弱性管理をしており運用負担がある、リアルタイムな脆弱性管理ができていない。

ランサムウェア攻撃で狙われる特権IDや古いアカウントの管理ができていない。または、アカウント情報が漏洩していても気が付けない。

未把握のリスクがある

特権IDやIDの管理ができていない

把握できていない「リスク・脆弱性」が攻撃起点に。

ASM機能で今すぐ対応すべきリスクがわかる

Trend Vision One™ - Cyber Risk Exposure Management(CREM)

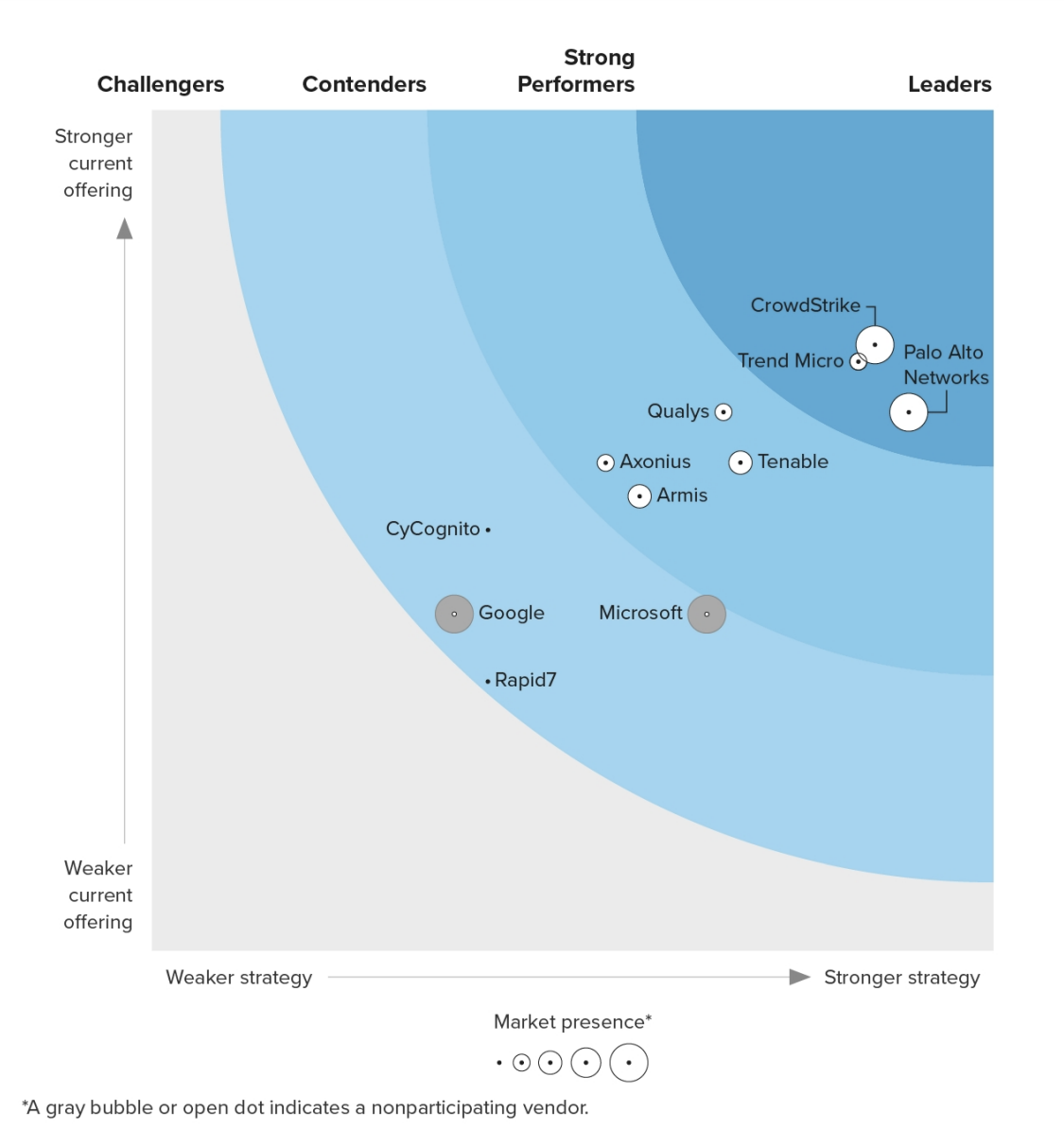

トレンドマイクロは、「アタックサーフェスマネジメント(ASM)ソリューション」においてリーダーの1社と評価※1

※1 出典:IThe Forrester Wave™: Attack Surface Management Solutions, Q3 2024

あ

脆弱性の検出

サーバ、アプリケーションなど、組織全体の脆弱性を発見します。さらに、脆弱性を発見した後、実際に攻撃に使われやすいCVEであるか、攻撃コードの試行があったか、脆弱性がある資産の重要度と関連付けて独自のCVE影響スコアにて評価し、脆弱性に対応すべきか否か優先度付けを行います。

IDのリスク調査

認証システムと連携することで、攻撃者に狙われやすい設定不備やアカウントの挙動を分析し、不正なサインイン試行、MFAの拒否(アカウントの成りすまし)などを検知します。また、アカウント自体が攻撃者が活動する地下サイトなどで漏洩していないか、ダークウェブモニタリング機能によって早期検知が出来るため、侵害が発生する前に対策を講じることが可能になります。

組織全体のリスク可視化

未把握、管理対象外、サードパーティの資産などのアタックサーフェス全体をリアルタイムかつ継続的に可視化します。見落としをなくし、ビジネスに与える影響が大きいリスクを特定することで、より正確な意思決定ができるよう支援します。

AIで攻撃経路の予測

AIを活用して、発見したリスクを主要な資産に関連付けし、攻撃経路を可視化することで、攻撃の抑止ポイント(チョークポイント*)や悪用されるリスクを特定します。高度な脅威インテリジェンスを活用し、攻撃者の動きを予測することにより、対策の見落とし、侵害を事前に防止できるよう支援します。 *チョークポイント=戦略的阻止点

なぜトレンドマイクロが選ばれるのか?

|

攻撃発生可能性×影響度でリスク対応の優先度付け

CVSSの値だけではなく、実際に攻撃に利用されているか等の脅威動向、資産の重要度、ビジネスへの影響を考慮した高度なリスク評価をすることで、今対応するべきリスクが分かります。

軽減策を自動化

AIによって導き出された推奨のリスク軽減策とSecurity Playbooksによる自動化を活用することで、リスクへの対応と修復を迅速化します。平均応答時間 (MTTR) の削減と運用負荷を軽減します。

|

他社製品と連携し、組織全体のリスクを一元管理

サードパーティ製のログ収集製品・セキュリティ製品と連携し、組織全体のリスク・脆弱性をリアルタイムに可視化します。リスクは1つのコンソールから確認ができ、一元管理を実現します。

脆弱性発見実績 No.1 ※2

トレンドマイクロは、脆弱性発見コミュニティ(Zero Day Initiative:ZDI)を運営し、世界の脆弱性の73%を発見。いち早く脆弱性対策ができます。※2 出典: OMDIA Quantifying the Public Vulnerability Market: 2025 Edition

|

導入事例

株式会社全日警

ASM(アタックサーフェス管理)により、社内のIT資産の把握、可視化を開始。公開ドメインの安全性、社内のクライアントおよびサーバの脆弱性の有無を継続的に把握。さらに脆弱性の重要度、深刻度に応じたランキングをもとにした優先度付けにより、数に振り回されない、効率的な脆弱性管理体制を確立。

株式会社タニタ

公開されたサーバに加えて、社内のエンドポイントの脆弱性を可視化。OSだけでなくインストールされたアプリケーションの脆弱性の早期把握、対応が可能な体制を構築。"公開資産だけでなく、社内の資産も含め、継続的に脆弱性などの状況が把握できる点は、当社の求めていた対策像に合致していました。"

導入事例?

ASM(Attack Surface Management)とは?必要とされる背景

ASMとは、攻撃を受ける可能性のある攻撃対象領域(Attack Surface)を継続的に可視化し、管理(Management)するセキュリティアプローチです。EASM(External Attack Surface Management)は、外部からアクセス可能なインターネット上に公開されている資産の把握・管理を行い、CAASM(Cyber Asset Attack Surface Management)は、組織内外の資産情報を統合的に取得し、脆弱性・設定ミスなどの観点からリスクを評価するツールやサービスです。

昨今、クラウド利用、リモートワーク、サードパーティ連携が拡大する中、 把握できていない資産・設定ミス・脆弱性が攻撃の起点となり、インシデント被害が生じています。そのため、ASMなどのリスク可視化機能を用いて、被害に遭う前に「リスクや脆弱性を可視化」し、攻撃に先回りすることが求められています。